Azure Sphere

"Un dispositivo o un sensore edge deve essere sicuro e deve semplicemente funzionare!".

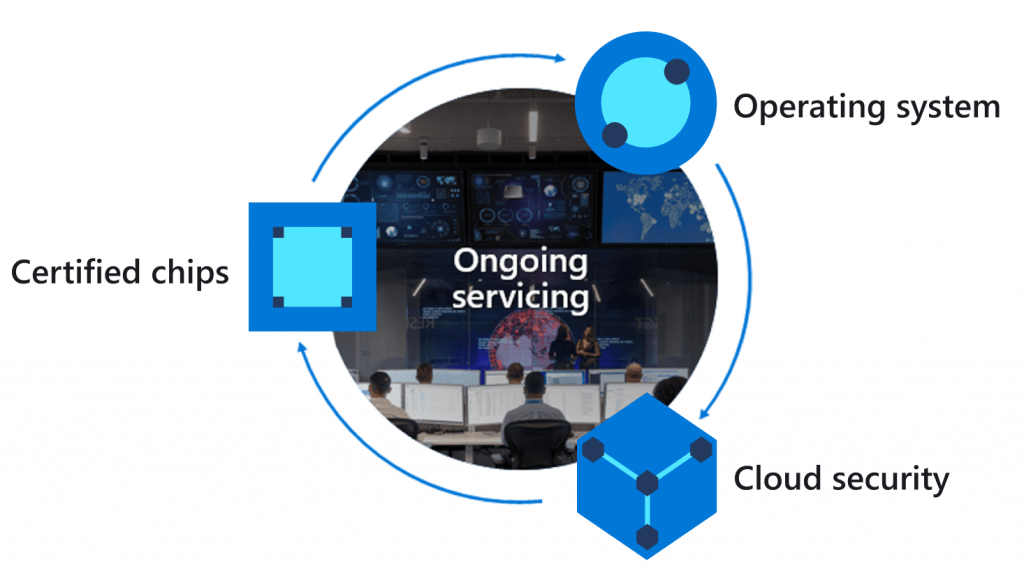

L'IoT è una questione di connessione e purtroppo la maggior parte dei dispositivi IoT è molto vulnerabile. Microsoft ha una soluzione unica, chiamata Azure Sphere , che comprende 3 componenti: hardware specializzato, sistema operativo speciale e componenti cloud per proteggere attivamente i dispositivi IoT, l'azienda e i clienti. Date un'occhiata a https://azure.microsoft.com/en-us/services/azure-sphere/ per capire cos'è e come funziona.

Se volete saperne di più su tutte le opportunità per voi e per i vostri progetti, non esitate a contattarci perché stiamo sviluppando un'enorme conoscenza in questo settore e abbiamo già degli specialisti per Azure Sphere. Questa potrebbe essere una svolta per i vostri dispositivi e per la vostra azienda, perché nessuno vuole essere violato e perdere dati sensibili.

Le sette proprietà dei dispositivi altamente protetti

La nostra ricerca sull'introduzione della sicurezza di alto valore nei dispositivi a basso costo ha identificato sette proprietà essenziali necessarie per rendere i dispositivi altamente protetti. È possibile integrare facilmente queste proprietà nell'IoT con Azure Sphere.

-

Radice di fiducia basata sull'hardware

Questo garantisce che un dispositivo esegua solo software autentico e aggiornato prima di potersi connettere al resto di Internet.

-

Difesa in profondità

Un maggior numero di livelli di difesa rende più difficile per un aggressore accedere ai segreti più sensibili di un dispositivo. Le aree più sensibili sono protette da un maggior numero di livelli di difesa.

-

Piccola base informatica fidata

Una base informatica affidabile dovrebbe essere mantenuta il più piccola possibile per ridurre al minimo la superficie esposta agli aggressori e per ridurre la probabilità che un bug o una funzionalità possano essere utilizzati per comprometterla.

-

Compartimentazione dinamica

I confini tra i componenti software possono impedire che una violazione in un componente si propaghi agli altri. I confini dinamici possono essere spostati e ridisegnati in modo sicuro.

-

Autenticazione basata su certificati

Le password possono essere l'anello debole di molti sistemi di sicurezza. L'autenticazione basata su certificati elimina la necessità di password per gestire un dispositivo.

-

Segnalazione degli errori

Il rilevamento, l'analisi e la risposta tempestivi agli errori sono fondamentali per bloccare le minacce prima che causino danni significativi.

-

Sicurezza rinnovabile

La capacità di distribuire aggiornamenti software continui è essenziale per rafforzare le difese di un dispositivo ed eliminare le vulnerabilità.